Ekim 2021’den bu yana aktif olan bir trafik yönlendirme sisteminin (TDS) arkasındaki tehdit aktörleri, tespit edilmemek için çabalarını artırdı ve güvenliği ihlal edilmiş binlerce web sitesinde gizlenmiş kötü amaçlı komut dosyalarıyla potansiyel olarak milyonlarca kişiye ulaşabilir durumdalar. Siber güvenlik uygulamaları pazarının liderlerinden Palo Alto Networks’e bağlı araştırma firması Unit 42’den araştırmacılar, Eylül ayı başlarında Brezilya merkezli güvenliği ihlal edilmiş bir web sitesiyle ilgili bir bildirimi araştırdıklarından beri Parrot TDS’yi takip ettiklerini açıkladılar.

Yapılan incelemede web sitesinin, dünya çapında binlerce tehlikeye atılmış sunucuyu kontrol eden ve kötü niyetli JavaScript parçacıklarının sayısız varyasyonunu sunan Parrot TDS sisteminin bir parçası olarak tanımlanan enjekte edilmiş JavaScript içeren sayfalar sunduğu tespit edildi. Örneğin, Sucuri ve Avast tarafından 2022 yılında yapılan önceki bir araştırmada, araştırmacılar Parrot TDS ile ele geçirilmiş web sitelerinin şüphelenmeyen ziyaretçilere FakeUpdates indiricisini (diğer adıyla SocGholish) sunduğunu gözlemledi.

Unit 42 araştırmacıları konuyla ilgili yayınladıkları makalede “Parrot TDS, dünya genelindeki kurbanları hedef alan ve devam eden bir kampanyanın parçası,” diye belirtiyor ve ekliyor: “Bu kampanya aracılığıyla ele geçirilen çeşitli web sitelerinden her gün açılış komut dosyası veya yük komut dosyası örnekleri görüyoruz. “

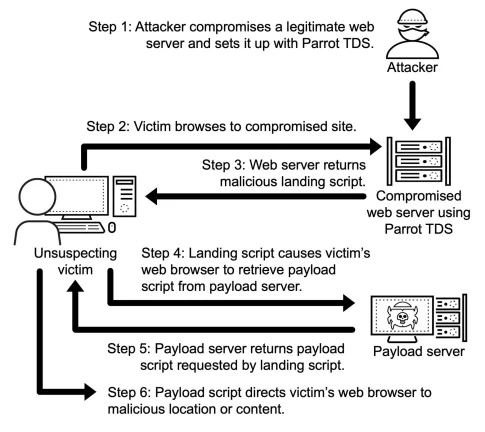

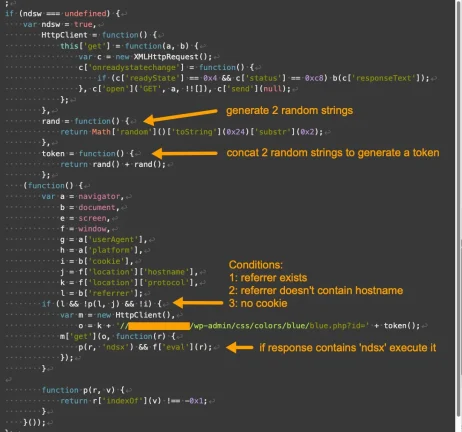

Parrot, sunucuda barındırılan mevcut JavaScript koduna kötü niyetli komut dosyaları enjekte ederek önce belirli koşulların karşılanıp karşılanmadığını görmek için kurbanın profilini çıkarıyor ve ardından kurbanın tarayıcısını kötü niyetli bir konuma veya içerik parçasına yönlendirebilen bir yük komut dosyası sunuyor. Araştırmacılar, kötü niyetli kampanyanın milliyet, coğrafya ve endüstri açısından oldukça gizemli olduğunu ancak komut dosyalarının dünya çapında çok sayıda sitede göründüğünü söyledi.

Araştırmacılar, “Kötü niyetli veya enjekte edilmiş JavaScript kodu içeren kampanyalar oldukça yaygın olsa da Parrot TDS geniş kapsamı ve milyonlarca potansiyel kurbanı tehdit etme kabiliyeti nedeniyle dikkat çekici” diye yazdı. Araştırmacılar, sistemin arkasındaki saldırganların ayrıca güvenlik araştırmacıları tarafından tespit ve analizden kaçma çabalarını güçlendirdiklerini, bunun için de bir komut dosyasında fark edilmesi daha zor olan tek bir kod satırı yerine birden fazla JavaScript kodu satırı kullanan bir teknik kullandıklarını söyledi.

Kötü amaçlı Parrot TDS komut dosyalarının belirlenmesi

Araştırmacılar, saldırganların Parrot TDS komut dosyalarını yaymak üzere sunucuları ele geçirmekte bilinen güvenlik açıklarından yararlandıklarını ve bunun için muhtemelen otomatik araçlar kullandıklarını bildiriyor. Araştırmacılara göre ele geçirilen sunucuların büyük çoğunluğu web sitesi barındırmak için WordPress, Joomla ya da diğer içerik yönetim sistemlerini (CMS) kullanıyor. Sunucu tarafı güvenlik açıkları CMS ile sınırlı olmadığından, CMS olmayan web siteleri bile bu kampanya aracılığıyla tehlikeye atılabilir.

Parrot TDS komut dosyaları iki şekilde ortaya çıkıyor: kurbanın kötü niyetli içeriğe yönlendiren takip eden bir yük komut dosyası sunmak için uygun bir aday olup olmadığını görmek için tespit edilmekten kaçınmanın bir yolu olarak ortam kontrolleri yapan bir açılış komut dosyası.

Parrot TDS yük komut dosyalarının “ndsx” anahtar sözcüğünü kullanan ve böylece tanımlanmalarını nispeten kolaylaştıran yaklaşık dokuz sürümü mevcut. Araştırmacılar, sadece kurban için bir çerez değeri belirleyen ve bunun dışında iyi huylu olan V1 hariç tüm komut dosyalarının kötü amaçlı olduğunu söyledi.

V2, araştırmacıların tespit ettiği örneklerin %70’inden fazlasını temsil eden en yaygın yük komut dosyası durumunda. V2, herhangi bir gizleme olmadan, kötü amaçlı bir URL’den JavaScript yüklemek için yeni bir komut dosyası etiketi oluşturur.

Parrot TDS yük komut dosyası V3, gizleme içerir ve yalnızca Microsoft Windows çalıştıran kurbanları hedefler, ardından kötü amaçlı bir URL’den ek bir komut dosyası yükleyerek V2’ye benzer şekilde hareket eder.

V4 ve V5 yük komut dosyaları da benzerdir; ilki esasen bir V1 yük komut dosyası artı ek kötü amaçlı kod iken, V5 etkili bir şekilde bir V2 yük komut dosyası artı ek koddur. Araştırmacılar, her iki durumda da ek kodun orijinal V1 veya V2 işlevlerinden önce göründüğünü söyledi.

“Bu ekstra yük komut dosyası kodunun temel işlevi, açılış sayfasındaki tüm tıklanabilir bağlantıları bağlamaktır,” diye açıkladılar. “Web sayfasına gelen bir ziyaretçi bir bağlantıya tıkladığında, komut dosyası yeni bir görüntü nesnesi oluşturacak ve belirli bir URL’den yükleyecektir.”

Yük komut dosyasının V6’dan V9’a kadar olan sürümleri de daha fazla şaşırtmaca içeriyor, ancak araştırmacılar bunları nadiren gördüklerini söylediler.

Siber saldırının etkilerini hafifletme

Araştırmacılar blog yazılarında, Parrot TDS’nin sitelerini tehlikeye atması durumunda web sitesi yöneticilerini uyarabilecek bir uzlaşma göstergeleri (IoC’ler) listesi eklediler. Araştırmacılar, Parrot TDS için açılış komut dosyası kodu enjekte edilmiş 100 JavaScript dosyası örneği için SHA256 hash’lerinin bir listesini de VirusTotal’a göndermişlerdir.

Yöneticiler ayrıca ilişkili Web sunucusunda barındırılan dosyalarda “ndsj”, “ndsw” ve “ndsx” gibi kampanyayla ilişkili anahtar kelimeleri arayabilir ve Parrot TDS ile ilişkili kötü amaçlı komut dosyalarını keşfetmek için Web sunucusundaki ekstra .php dosyalarını keşfetmek üzere bir denetim gerçekleştirebilir.

Araştırmacılar, yeni nesil güvenlik duvarı teknolojisi ve gelişmiş URL filtrelemenin de kötü niyetli trafiği ve kampanyayla ilişkili IoC’leri engellemeye yardımcı olabileceğini söyledi.