BIOS‘u tornavida ile atlatabilme, aslında şirketlerin kendileri için bıraktıkları bir arka kapıydı ama yıllarca birçok kişi tarafından; özellikle de kötü niyetliler tarafından da kullanıldı. Neyse ki üreticiler yakın zamanda yongalarını farklı bir teknikle birleştirmeye başladılar.

Siber güvenlik firması CyberCX, kullandığı eski Lenovo L440 dizüstü bilgisayarların BIOS’ları, cihazlar kullanımdan kaldırıldıktan sonra “uygun bir şekilde kilitlendi”. Uzmanlar , BIOS şifrelerini nasıl kıracaklarını öğrenmek için bilgisayarları denek olarak kullanmaya karar verdiler.

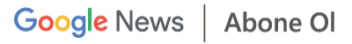

İlk düşünce CMOS pilini çıkarmak olsa da, son yıllarda üreticiler BIOS parolalarını geçici olmayan depolamada tutmaya başladılar, bu da sıfırlamanın hiçbir işe yaramayacağı anlamına geliyor. Uzmanlar daha sonra anakart üzerindeki belirli bir yonga olan Elektriksel Olarak Silinebilir Programlanabilir Salt Okunur Bellek (EEPROM) yongasını hedeflemeye karar verdiler. Bu modülü atlamak, parola isteminin tamamen atlanmasına neden olabilir.

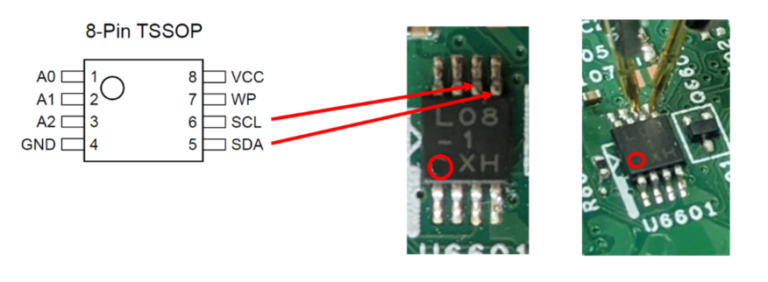

Hemen bununla ilgili bir sorunla karşılaştılar: doğru çipi bulmak. Dizüstü bilgisayarlarda, aradıkları belirli EEPROM’a benzeyen iki çip daha vardı. Bir kullanıcı doğru çipi tanımladığında, BIOS parolasını atlama adımları oldukça basittir; en zor kısım, kısa devre yapılması gereken belirli pinleri bulmaktır:

- 1. Doğru EEPROM yongasını bulun.

- 2. SCL ve SDA pinlerini bulun.

- 3. SCL ve SDA pinlerini doğru zamanda kısaltın.

Zamanlamanın çok katı olmadığını belirtmekte fayda var; Aslında, oldukça hoşgörülü. Orijinal gönderideki gömülü videoda, baypas işlemini gerçekleştiren uzman, dizüstü bilgisayarı açtıktan sonra pimleri kısa devre yapar. Hileyi doğru bir şekilde gerçekleştirirseniz, parola istemi olmadan doğrudan BIOS’a yüklemeniz ve söz konusu parolayı devre dışı bırakmanız gerekir.

Ne yazık ki, üreticiler yakın zamanda BIOS ve EEPROM yongalarını bir Yüzey Montaj Aygıtında (SMD) birleştirmeye başladıklarından, bu numara büyük olasılıkla yalnızca eski dizüstü bilgisayarlarda çalışacak. Bu değişiklik, modern bir dizüstü bilgisayarda bir bypass’ın, özellikle sıradan kullanıcılar için gerçekleştirilmesi çok daha zor olan bir “çip dışı saldırı” gerektireceği anlamına gelir.