İlk olarak yirmi yıl önce tespit edilen Bifrost, dolaşımdaki en uzun süreli RAT tehditlerinden biridir. Kullanıcılara kötü niyetli e-posta ekleri veya yük bırakan siteler aracılığıyla bulaşır ve ardından ana bilgisayardan hassas bilgiler toplar. Palo Alto Networks’ün Unit 42 araştırmacıları, son zamanlarda Bitfrost’un faaliyetlerinde bir artış gözlemlediklerini ve bunun da yeni, daha gizli bir varyantı ortaya çıkaran bir araştırma yapmalarına yol açtığını bildirdi.

Unit 42 araştırmacıları tarafından en son Bitfrost örneklerinin analizi, kötü amaçlı yazılımın operasyonel ve kaçınma yeteneklerini geliştiren birkaç ilginç güncellemeyi ortaya çıkardı. İlk olarak, kötü amaçlı yazılımın bağlandığı komuta ve kontrol (C2) sunucusu, meşru bir VMware etki alanına benzeyen ve inceleme sırasında kolayca gözden kaçmasını sağlayan “download.vmfare” etki alanını kullanıyor.

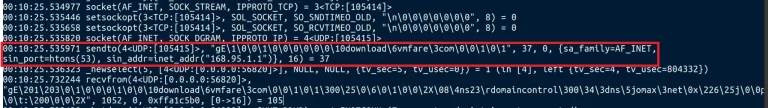

Aldatıcı alan adı, Tayvan merkezli bir genel DNS çözümleyicisi üzerinden dolaşıma giriyor ve bu da izleme ve engellemeyi zorlaştırıyor. Kötü amaçlı yazılımın teknik tarafında, ikili dosyalar herhangi bir hata ayıklama bilgisi veya sembol tablosu olmadan soyulmuş biçimde derlenir ve bu da analizini zorlaştırmakta. Bitfrost, kurbanın ana bilgisayar adını, IP adresini ve işlem kimliklerini toplar, ardından iletimden önce RC4 şifrelemesini kullanarak güvenli hale getirir ve ardından yeni oluşturulan bir TCP soketi aracılığıyla C2’ye sızdırıyor.

Unit 42’nin raporunda vurgulanan bir diğer yeni bulgu ise Bitfrost’un ARM versiyonunun, yazıda analiz edilen x86 örnekleriyle aynı işlevselliğe sahip olması. Bu yapıların ortaya çıkması, saldırganların hedef kapsamlarını artık çeşitli ortamlarda giderek yaygınlaşan ARM tabanlı mimarilere genişletme niyetinde olduklarını gösteriyor.

Bifrost aslında sofistike bir tehdit ya da en yaygın dağıtılan kötü amaçlı yazılım parçalarından biri olmasa da, Unit 42 ekibi tarafından yapılan keşifler daha dikkatli olunmasını gerektiriyor. RAT’ın arkasındaki geliştiriciler açıkça onu daha geniş bir sistem mimarisi dizisini hedef alabilen daha gizli bir tehdit haline getirmeyi amaçlıyorlar.

Linux ve açık kaynaklı (veya kısmen açık kaynaklı) işletim sistemleri ve mimarilere yönelik artışlar dikkat çekici. Kısa süre önce yine GNU C Kütüphanesi’nde yerel yetki artırımı (LPE) güvenlik açığından yararlanan saldırganların Linux dağıtımlarında root erişimi elde edebildikleri saptanmıştı.