2015 yılı sonunda Kaspersky Lab araştırmacıları, Singapur’daki bir bankaya karşı teşebbüs edilen hedefli bir saldırı sırasında ortaya çıkan alışılmadık bir kötü amaçlı yazılım programından haberdar oldu. Bankanın hedeflenen bir çalışanı tarafından alınan bir kimlik avcılığı e-postasına zararlı bir JAR dosyası eklenmişti. Kötü amaçlı yazılımın birden fazla platformda çalışabilme özelliği de dahil olmak üzere zengin yeteneklerinin yanı sıra herhangi bir antivirüs çözümü tarafından algılanamıyor olması gerçeği, anında araştırmacıların dikkatini çekti.

Adwind RAT

Bu kuruma, satın alınabilir bir arka kapı olan ve tamamen Java’da yazılmış ve bu sayede çapraz platformlu olan bu Adwind RAT ile saldırılmış olduğu ortaya çıktı. Windows, OS X, Linux ve Android platformlarda çalışabilir, bu da programa uzak masaüstü kontrolü, veri toplama, dışa veri sızdırma vb. özellikler sağlar.

Hedeflenen kullanıcı ekli JAR dosyasını açtığında kötü amaçlı yazılım kendi kendini yükler ve komuta ve kontrol sunucusu ile iletişim kurmayı dener. Kötü amaçlı yazılımın fonksiyonları arasında şu özellikler bulunur:

- Tuş vuruşlarını toplamak

- Önbelleğe alınan parolaları çalmak ve web formlarındaki verileri almak

- Ekran görüntüleri almak

- Webcam ile fotoğraf çekmek ve video kaydetmek

- Mikrofondan ses kaydı yapmak

- Dosya transferi yapmak

- Genel sistem ve kullanıcı bilgilerini toplamak

- Kripto para birimi cüzdanlarına ait anahtarları çalmak

- SMS’leri yönetmek (Android için)

- VPN sertifikalarını çalmak.

Çoğunlukla fırsatçı saldırganlar tarafından kullanılan ve istenmeyen e-postalarla toplu olarak dağıtılan bir program olsa da, Adwind’in hedefli saldırılarda kullanıldığı durumlar da var. 2015 yılının Ağustos ayında Adwind, 2015 yılının Ocak ayında ölü bulunan Arjantinli savcıya karşı düzenlenmiş bir siber casusluk saldırısı ile ilgili olarak haberlere çıktı. Singapur’daki bankaya karşı gerçekleştirilen saldırı da hedefli saldırıya bir başka örnek teşkil ediyor. Adwind RAT kullanımını içeren olaylara daha ayrıntılı bir şekilde baktığımızda bu hedefli saldırılardan başkalarının da olduğunu görüyoruz.

Hedef kitle

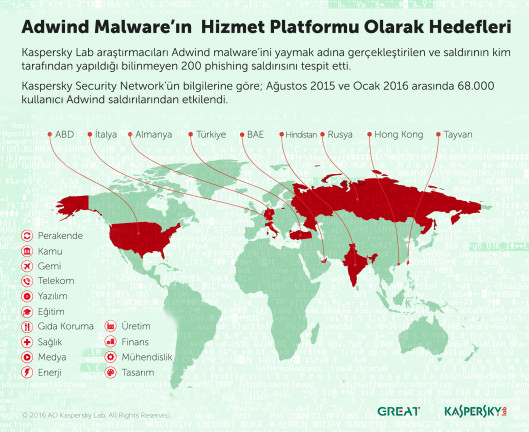

Kaspersky Lab araştırmacıları, yaptıkları araştırma sırasında, Adwind kötü amaçlı yazılımını yaymak amacıyla bilinmeyen suçlular tarafından organize edilen yaklaşık 200 adet kimlik avı e-posta saldırısı örneğini analiz edebildi ve hedeflerin çoğunun imalat, finans, mühendislik, tasarım, perakende, kamu, nakliye, telekom, yazılım, eğitim, gıda, üretim, sağlık, medya ve enerji sektörlerinde bulunduğu tespit edildi.

Kaspersky Security Network’den alınan bilgilere göre, Ağustos 2015 ve Ocak 2016 arasındaki altı ay içinde gözlemlenen 200 adet kimlik avı e-posta saldırısı örneği sonucu, Adwind RAT kötü amaçlı yazılım örnekleri 68.000’den daha fazla kullanıcının karşısına çıktı.

Bu dönemde KSN tarafından kayıt altına alınan saldırıya uğramış kullanıcıların coğrafi dağılımı, neredeyse yarısının (%49) aşağıdaki 10 ülkede yaşadığını göstermekte: Birleşik Arap Emirlikleri, Almanya, Hindistan, ABD, İtalya, Rusya, Vietnam, Hong Kong,Türkiye ve Tayvan.

Belirlenen hedeflerin profillerini baz alarak Kaspersky Lab araştırmacıları, Adwind platformunu kullananların şu kategorilere ayrılabileceğini düşünüyor: bir sonraki seviyeye geçiş yapmak isteyen dolandırıcılar (kötü amaçlı yazılım kullanarak daha gelişmiş bir dolandırıcılık işi yapmak), hileye başvurmaktan çekinmeyen rakipler, paralı siber askerler (kiralık casuslar) ve tanıdıkları insanlarla ilgili casusluk yapmak isteyen şahıslar.

Hizmet Olarak Tehdit

Adwind RAT’ı diğer ticari zararlı yazılımlardan ayıran en önemli özelliklerinden birisi, kötü niyetli programın kullanımı karşılığında “müşterinin” bir ücret ödeyerek satın aldığı paralı bir hizmet şeklinde açıkça dağıtılması. Kullanıcıların iç mesaj panosundaki faaliyetleriyle ilgili bir araştırmayı ve başka bazı gözlemleri baz alan Kaspersky Lab araştırmacıları, 2015 yılı sonu itibariyle sistemde yaklaşık 1800 kullanıcın olduğunu tahmin ediyor. Bu rakam, bu yazılımı günümüzde mevcut olan en büyük kötü amaçlı yazılım platformlarından biri haline getiriyor.

Kaspersky Lab Baş Güvenlik Uzmanı Alexander Gostev şunları söylüyor: “Adwind platformu mevcut haliyle, siber suçlar alanına girmek isteyen potansiyel bir suçlunun mesleki donanım gereksinimini önemli ölçüde azaltmaktadır. Singapur’daki banka aleyhine gerçekleştirilen saldırı ile ilgili yaptığımız incelemenin sonuçlarına dayanarak şunu söyleyebiliriz ki, bunun arkasındaki suçlu profesyonel bir bilgisayar korsanı olmaktan çok uzak ve Adwind platformu “müşterilerinin” çoğunun bilgisayar bilgisinin bu seviyede olduğunu düşünüyoruz. Bu oldukça endişe verici bir eğilim.”

Kaspersky Lab Asya-Pasifik Bölgesi Global Araştırma ve Analiz Ekip Başkanı Vitaly Kamluk ise şunları ekliyor: “Son yıllarda bu aracın farklı nesilleri hakkında birden fazla rapor üretilmiş ve güvenlik sunucuları tarafından yayınlanmış olmasına rağmen, platform hala aktiftir ve her türlü suçlu tarafından kullanılmaktadır. Biz bu araştırmayı, güvenlik topluluğunun ve emniyet kuvvetlerinin dikkatini çekmek ve tamamen ortadan kaldırılabilmesi için gerekli adımların atılabilmesini sağlamak amacıyla gerçekleştirdik.”

Kaspersky Lab, Adwind platformuyla ilgili bulgularını emniyete bildirmiştir.

Kendinizi ve kurumunuzu bu tehdide karşı koruyabilmeniz için Kaspersky Lab, kurumları Java platformunu kullanma amaçlarını gözden geçirmeye ve yetkisi olmayan tüm kaynakları devre dışı bırakmaya davet ediyor.