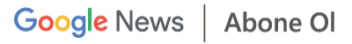

Intel, en yeni Alder Lake, Raptor Lake ve Sapphire Rapids mikro mimarileri de dahil olmak üzere neredeyse tüm modern masaüstü, sunucu, mobil ve gömülü CPU’larındaki yüksek önem derecesine sahip bir CPU güvenlik açığını düzeltti. Saldırganlar, CVE-2023-23583 olarak takip edilen ve ‘Gereksiz Önek Sorunu’ olarak tanımlanan bu açıktan faydalanarak ayrıcalıklarını artırabilir, hassas bilgilere erişim sağlayabilir ya da hizmet reddi durumunu (DoS) saldırısı tetikleyebilir. Analistler bu açığın yol açabileceği zararın özellikle bulut sağlayıcılar için çok maliyetli olabileceğini ifade ediyor.

Konuyla ilgili açıklama yayınlayan Intel, “Firmamız belirli mikro mimari koşullar altında, gereksiz REX önekiyle kodlanmış bir komutun (REP MOVSB) yürütülmesinin, sistem çökmesi/takılmasıyla sonuçlanan öngörülemeyen sistem davranışına neden olabileceği veya bazı sınırlı senaryolarda CPL3’ten CPL0’a ayrıcalık yükseltilmesine (EoP) izin verebileceği durumlar tespit etmiştir” diyor.

Intel: Güncelleme dışında son kullanıcıların yapması gereken bir şey yok

Çip üreticisinden yapılan açıklamada “Intel, bu sorunu hafifletmek için bir mikro kod güncellemesi sağlamaktadır. Bu güncellenmiş mikro kodun performans üzerinde herhangi bir etkisi gözlenmemiştir ve olması da beklenmemektedir. Intel, bu sorunla kötü niyetli olmayan gerçek dünya yazılımlarının karşılaşmasını beklememektedir.

Son kullanıcıların bu hafifletmeleri uygulamak için BIOS, sistem işletim sistemi ve sürücülerinin güncel olduğundan emin olmak dışında herhangi bir özel işlem yapmaları gerekmez. Hangi güncellemelerin en son mikro kodu içerdiği hakkında bilgi için OEM veya OS satıcınızla (OSV) iletişime geçin” ifadeleri yer almakta.

Intel Alder Lake, Raptor Lake ve Sapphire Rapids dahil olmak üzere etkilenen işlemcilere sahip belirli sistemler, Kasım 2023’ten önce güncellenmiş mikrokodları aldı ve herhangi bir performans etkisi gözlenmedi veya beklenen sorunlar yaşanmadı. Şirket ayrıca diğer CPU’lardaki sorunu gidermek için mikrokod güncellemeleri yayınladı ve kullanıcılara orijinal ekipman üreticilerinden (OEM), işletim sistemi satıcılarından (OSV) ve hipervizör satıcılarından en son mikrokodu almak için BIOS’larını, sistem işletim sistemlerini ve sürücülerini güncellemeleri tavsiye edildi. Intel’den yapılan açıklamada şu ifadeler yer alıyor:

“Intel, bu gereksiz önek sorununu azaltmak için etkilenen işlemcilerin mümkün olan en kısa sürede aşağıdaki etkilenen işlemci tablosunda listelenen mikro kod sürümüne güncellenmesini önermektedir. İşletim sistemi satıcıları (OSV) da mümkün olan en kısa sürede bu yeni mikro kodu içeren güncellemeleri sağlayabilir.”

CVE-2023-23583 güvenlik açığından etkilenen Intel CPU’ların tam listesine ve hafifletme kılavuzuna buradan ulaşabilirsiniz.

Bu yılın başlarında Google güvenlik araştırmacıları, modern Intel CPU’ları etkileyen Downfall açığını ve saldırganların AMD Zen2 CPU’lu sistemlerden parola ve şifreleme anahtarları gibi hassas verileri çalmasına olanak tanıyan Zenbleed açığını keşfetmişti.